Перед настройкой туннеля убедитесь, что служба PPTP и IPsec включена в разделе VPN and Remote Access >> Remote Access Control.

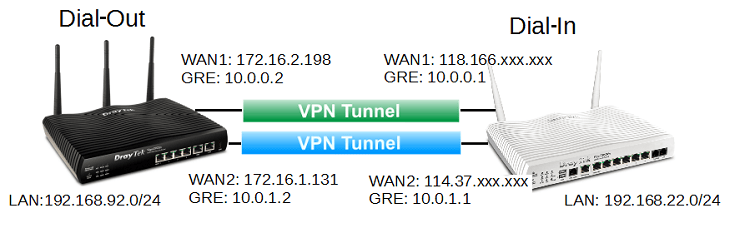

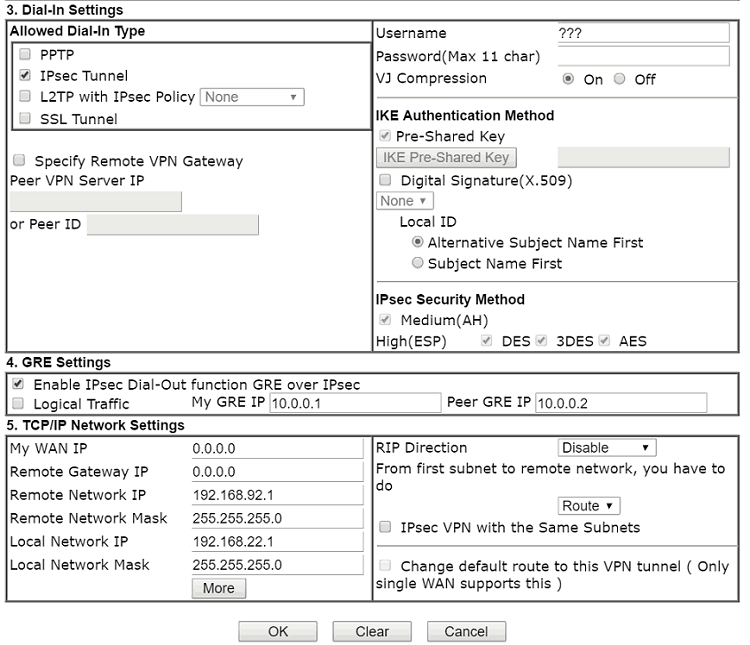

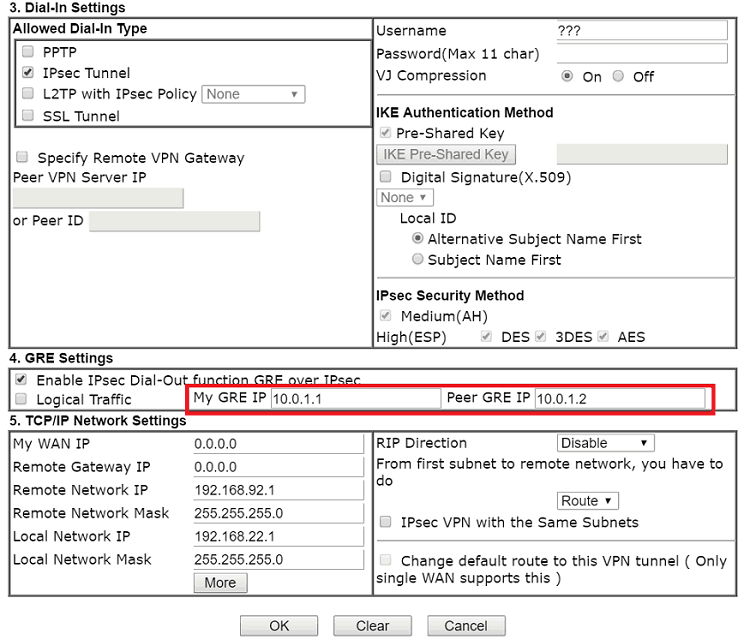

1. На сервере VPN (Dial-In Site) создайте профиль IPsec VPN. В настройках GRE установите флажок «Enable IPsec Dial-Out function GRE over IPsec» и введите IP-адрес для

My GRE IP и Peer GRE IP .

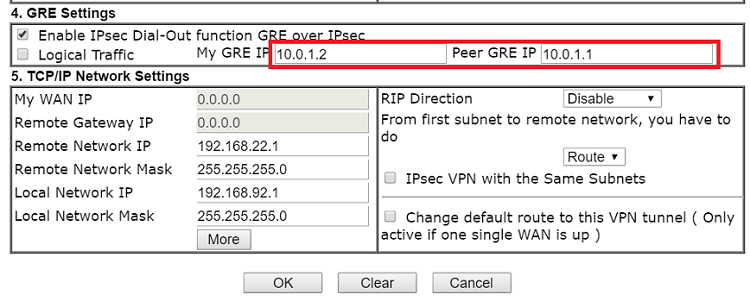

2. На сервере VPN, создать другой профиль IPsec VPN с почти той же самой конфигурации, за исключением My GRE IP и Peer GRE IP должны быть различными.

3. На VPN-клиенте (Dial-Out Site) создайте профиль IPsec VPN. В настройках GRE установите флажок «Enable IPsec Dial-Out function GRE over IPsec» и введите «IP-адрес GRE IP-адреса VPN-сервера» первого профиля « Мой IP-адрес GRE» клиента, « Мой IP-адрес GRE» сервера на IP- адресе GRE-узла клиента .

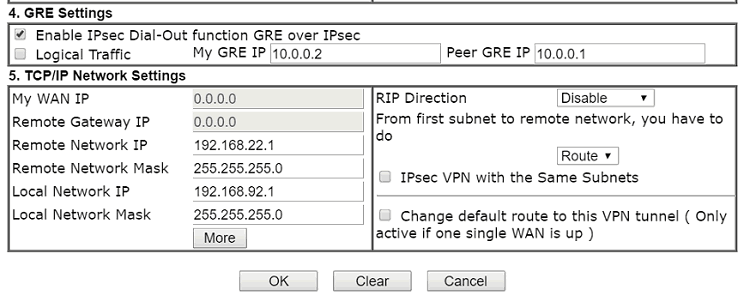

4. Точно так же создайте другой профиль IPsec VPN с почти такой же конфигурацией, за исключением того, что My GRE IP должен быть «Peer GRE IP» второго профиля сервера, а Peer GRE IP должен быть «My GRE IP» того же профиля. .

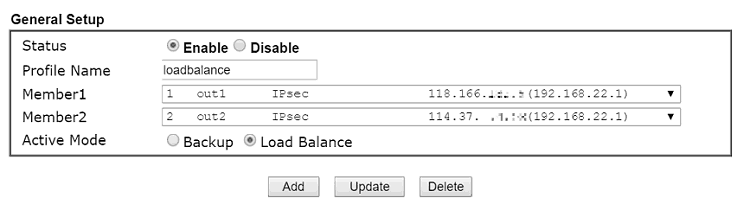

5. После создания 4 профилей IPsec VPN на VPN-клиенте перейдите к VPN and Remote Access >> VPN TRUNK Management >> General Setup

- Дайте имя профиля и включите его

- Выберите профили VPN, созданные для балансировки нагрузки VPN, как Member1 и Member2.

- Выберите Load Balance as Active Mode и нажмите Add.

- Настройки VPN-транка на VPN-клиенте

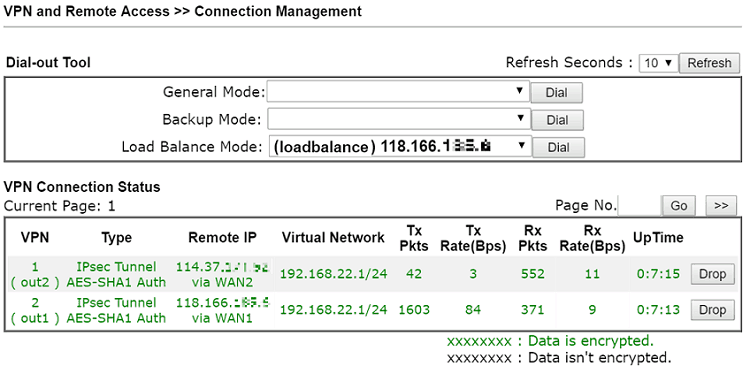

Теперь мы можем проверить статус VPN после успешного установления магистрали VPN на странице VPN and Remote Access >> Connection Management page, и мы должны увидеть, что и VPN работает, и есть трафик.

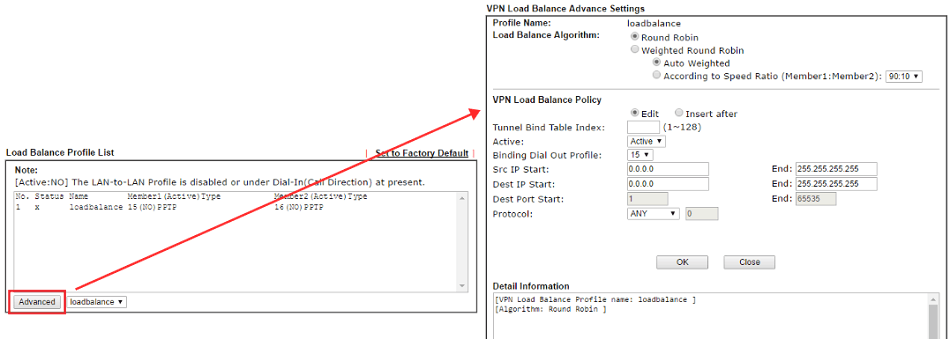

Примечание. Алгоритм балансировки нагрузки VPN по умолчанию является циклическим. Подробную политику балансировки нагрузки, такую как вес, исходный IP-адрес, целевой IP-адрес или порты назначения, можно настроить, щелкнув «Advanced » в разделе «VPN TRUNK Management >> Load Balance Profile List».